Certified SOC Analyst

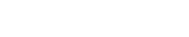

O programa CSA é a primeira etapa para ingressar em um centro de operações de segurança (SOC). Ele foi projetado para analistas de SOC de Nível I e Nível II atuais e aspirantes a fim de obter proficiência na execução de operações de nível básico e intermediário.

Centro de Treinamento Certificado EC-Council

Instrutores qualificados e com experiência na área

Abordagem prática de aprendizagem

Material completo, atualizado e dinâmico

Saiba mais sobre o treinamento

Objetivos de aprendizagem de CSA:

- Obter conhecimento dos processos, procedimentos, tecnologias e fluxos de trabalho do SOC;

- Obter uma compreensão básica e um conhecimento profundo de ameaças de segurança, ataques, vulnerabilidades, comportamentos de atacantes, cyber killchain, etc.;

- Ser capaz de reconhecer ferramentas, táticas e procedimentos do invasor para identificar indicadores de comprometimento (IOCs) que podem ser utilizados durante investigações ativas e futuras;

- Ser capaz de monitorar e analisar logs e alertas de uma variedade de tecnologias diferentes em várias plataformas (IDS / IPS, proteção de endpoint, servidores e estações de trabalho);

- Ganhar conhecimento do processo de Gerenciamento de Log Centralizado (CLM);

- Ser capaz de realizar eventos de segurança e coleta, monitoramento e análise de logs;

- Ganhar experiência e amplo conhecimento de Segurança da Informação e Gerenciamento de Eventos;

- Adquirir conhecimento na administração de soluções SIEM (Splunk / AlienVault / OSSIM / ELK);

- Compreender a arquitetura, implementação e ajuste fino de soluções SIEM (Splunk / AlienVault / OSSIM / ELK);

- Ganhar experiência prática no processo de desenvolvimento de casos de uso do SIEM;

- Ser capaz de desenvolver casos de ameaças (regras de correlação), criar relatórios, etc.;

- Aprender casos de uso amplamente usados na implantação do SIEM;

- Planejar, organizar e executar o monitoramento e a análise de ameaças na empresa;

- Ser capaz de monitorar padrões de ameaças emergentes e realizar análises de ameaças à segurança;

- Ganhar experiência prática no processo de triagem de alertas;

- Ser capaz de escalar incidentes para equipes apropriadas para assistência adicional;

- Ser capaz de usar um sistema de tíquetes do Service Desk;

- Ser capaz de preparar briefings e relatórios de metodologia de análise e resultados;

- Obter conhecimento sobre a integração de inteligência contra ameaças ao SIEM para detecção e resposta aprimoradas a incidentes;

- Ser capaz de usar informações de ameaças variadas, díspares e em constante mudança;

- Obter conhecimento do Processo de Resposta a Incidentes;

- Obter compreensão da colaboração SOC e IRT para melhor resposta a incidentes.

Por ser um programa intenso de 3 dias, ele cobre completamente os fundamentos das operações SOC, antes de transmitir o conhecimento de gerenciamento e correlação de log, implantação de SIEM, detecção avançada de incidentes e resposta a incidentes. Além disso, o candidato aprenderá a gerenciar vários processos SOC e a colaborar com o CSIRT no momento de necessidade.

Detalhes do exame de analista SOC certificado:

O exame CSA foi desenvolvido para testar e validar a compreensão abrangente do candidato sobre as tarefas exigidas como analista do SOC. Assim, validando sua compreensão abrangente de um fluxo de trabalho SOC completo.

| Título do exame | Analista SOC certificado |

| Código de Exame | 312-39 |

| Número de perguntas | 100 |

| Duração | 3 horas |

| Disponibilidade | Portal do exame do EC-Council (visite https://www.eccexam.com ) |

| Formato de Teste | Múltipla escolha |

| Pontuação de aprovação | 70% |

Requisito de elegibilidade para o exame:

O programa CSA exige que o candidato tenha um ano de experiência de trabalho no domínio de administração / segurança de rede e deve ser capaz de fornecer um comprovante validado por meio do processo de inscrição, a menos que o candidato participe do treinamento oficial.

Certificação:

Após a conclusão do treinamento CSA, os candidatos estarão prontos para tentar o exame Certified SOC Analyst . Após a conclusão do exame, com uma pontuação de pelo menos 70%, o candidato terá direito ao certificado CSA e privilégios de membro. Espera-se que os membros cumpram os requisitos de recertificação através dos Requisitos de Educação Contínua do EC-Council.

CARGA HORÁRIA: 24 horas

- Analistas SOC (Tier I e Tier II);

- Administradores de rede e segurança, engenheiros de rede e segurança, analista de defesa de rede, técnicos de defesa de rede, especialista em segurança de rede, operador de segurança de rede e qualquer profissional de segurança lidando com operações de segurança de rede;

- Analista de Cibersegurança;

- Profissionais de segurança cibernética de nível básico;

- Qualquer pessoa que queira se tornar um Analista do SOC.

- Módulo 1 – Operações e gerenciamento de segurança;

- Módulo 2 – Noções básicas sobre ameaças cibernéticas, IoCs e metodologia de ataque;

- Módulo 3 – Incidentes, eventos e registro;

- Módulo 4 – Detecção de incidentes com gerenciamento de eventos e informações de segurança (SIEM);

- Módulo 5 – Detecção aprimorada de incidentes com ameaças;

- Módulo de Inteligência 6 – Resposta a Incidentes.

Clique aqui para baixar a ementa completa.

ANALISTA SOC CERTIFICADO

CSA é um programa de treinamento e credenciamento que ajuda o candidato a adquirir habilidades técnicas de tendência e exigidas por meio da instrução de alguns dos instrutores mais experientes do setor.

O programa se concentra na criação de novas oportunidades de carreira por meio de um conhecimento extenso e meticuloso com recursos de nível aprimorado para contribuir dinamicamente para uma equipe SOC.

8 componentes críticos de CSA

A CSA mapeia 100 por cento para a estrutura da Iniciativa Nacional para Educação em Segurança Cibernética (NICE) na categoria “Proteger e Defender (PR)” para a função de Análise de Defesa Cibernética (CDA). Ele é projetado de acordo com as funções e responsabilidades do trabalho em tempo real de um analista do SOC .

O curso CSA treina o candidato a usar várias medidas defensivas e dados coletados de várias fontes para identificar, analisar e relatar eventos que podem ocorrer ou já estão presentes na rede para proteger dados, sistemas e redes contra ameaças.

O CSA oferece uma compreensão perspicaz do estouro de SOC de ponta a ponta. Inclui todos os procedimentos, tecnologias e processos SOC para coletar, fazer a triagem, relatar, responder e documentar o incidente.

Treinamento em diversos casos de uso de soluções SIEM (Security Information and Event Management) para detecção de incidentes por meio de tecnologias de detecção baseada em assinaturas e anomalias. Os candidatos aprenderão a detecção de incidentes em diferentes níveis – nível de aplicativo, nível de Insider, nível de rede e nível de host.

O CSA cobre um módulo dedicado à detecção rápida de incidentes com Threat Intelligence. O módulo também transmite conhecimento sobre a integração de feeds de Inteligência de Ameaças ao SIEM para detecção avançada de ameaças.

Abrange 45 casos de uso elaborados que são amplamente usados em todas as implantações de SIEM.

CSA sendo um programa orientado para a prática, oferece experiência prática no monitoramento, detecção, triagem e análise de incidentes. Também cobre a contenção, erradicação, recuperação e relato de incidentes de segurança. Para isso, são 80 ferramentas incorporadas ao treinamento.

Há 22 laboratórios no total no programa CSA, que demonstra processos alinhados ao fluxo de trabalho SOC. Isso inclui, mas não está restrito a, atividades como:

- Modus operandi de diferentes tipos de ataques em nível de aplicativo, rede e host para entender seus IOCs

- Trabalho de conceitos de registro local e centralizado que demonstra como os registros são extraídos de diferentes dispositivos na rede para facilitar o monitoramento, detecção e análise de incidentes

- Exemplos de desenvolvimento de caso de uso de SIEM para detectar incidentes de nível de aplicativo, rede e host usando várias ferramentas de SIEM

- Triagem de alertas para fornecer detecção e resposta rápidas a incidentes

- Priorização e escalonamento de incidentes gerando tíquete de incidente

- A contenção de incidentes

- A erradicação de incidentes

- A recuperação dos incidentes

- Criação de relatório dos incidentes

O programa CSA vem com material de referência adicional, incluindo uma lista de 291 casos de uso comuns e específicos para implantações de ArcSight, Qradar, LogRhythm e Splunk’s SIEM.

Depoimentos

Acredito fortemente que este programa fornece as habilidades necessárias para uma função de trabalho de Analista do SOC nos níveis L1 e L2. Eu também acredito que este programa nos ajudará a aprimorar nossa equipe SOC. Este curso certamente beneficia os administradores de segurança de rede / outras funções do Network Sec Job e os equipa com o conhecimento para se tornarem analistas SOC. O programa oferece um treinamento aprofundado das habilidades e ferramentas do SOC e também é benéfico para todos os aspectos do programa de segurança (GRC, IAM) e para as pessoas nas equipes de suporte técnico e de rede.

Eu vejo isso como o primeiro programa estruturado dedicado às habilidades necessárias para um Analista SOC com foco específico nos requisitos do trabalho. Este é um curso bem elaborado e beneficiaria os profissionais / aspirantes do SOC ao adquirir o entendimento geral das habilidades necessárias. Como um subconjunto das habilidades exigidas no trabalho de Analista do SOC, este programa também beneficiará outras funções de trabalho relacionadas à Segurança de Rede.

Este programa fornece a formação acadêmica necessária e o conjunto de habilidades necessárias para uma função de trabalho de Analista do SOC nos níveis L1 e L2. Um ambiente virtual com vários cenários com exemplos de playbook e runbooks aprimora ainda mais as habilidades práticas. O programa beneficiará nossa equipe SOC e atuará como um valioso material de referência. Na minha opinião, o maior ponto forte deste programa é a pesquisa acadêmica realizada por trás da criação deste programa. A equipe forense digital, equipes de resiliência, resposta a incidentes e detecção de ameaças também podem se beneficiar muito com este programa.

Vejo este programa como uma etapa lógica que um analista pode usar para progredir para a próxima / uma certificação de nível superior ou abrir a oportunidade de passar lateralmente para novas certificações. Um ponto forte que vejo é que este programa cobre todas as áreas / habilidades para indivíduos em profundidade suficiente para operar com sucesso como Analistas SOC e / ou usar o programa como uma plataforma de lançamento para se desenvolver como um profissional de segurança. Estou confiante de que este programa fornecerá o conjunto de habilidades necessárias para o Analista SOC L1 / L2.

FAQ / Perguntas frequentes

8 componentes críticos de CSA

A CSA mapeia 100 por cento para a estrutura da Iniciativa Nacional para Educação em Segurança Cibernética (NICE) na categoria “Proteger e Defender (PR)” para a função de Análise de Defesa Cibernética (CDA). Ele é projetado de acordo com as funções e responsabilidades do trabalho em tempo real de um analista do SOC.

O curso CSA treina o candidato a usar várias medidas defensivas e dados coletados de várias fontes para identificar, analisar e relatar eventos que podem ocorrer ou já estão presentes na rede para proteger dados, sistemas e redes contra ameaças.

O CSA oferece uma compreensão perspicaz do estouro de SOC de ponta a ponta. Inclui todos os procedimentos, tecnologias e processos SOC para coletar, fazer a triagem, relatar, responder e documentar o incidente.

Treinamento em diversos casos de uso de soluções SIEM (Security Information and Event Management) para detecção de incidentes por meio de tecnologias de detecção baseada em assinaturas e anomalias. Os candidatos aprenderão a detecção de incidentes em diferentes níveis – nível de aplicativo, nível de Insider, nível de rede e nível de host.

O CSA cobre um módulo dedicado à detecção rápida de incidentes com Threat Intelligence. O módulo também transmite conhecimento sobre a integração de feeds de Inteligência de Ameaças ao SIEM para detecção aprimorada de ameaças.

Abrange 45 casos de uso elaborados que são amplamente usados em todas as implantações de SIEM.

CSA sendo um programa orientado para a prática, oferece experiência prática no monitoramento, detecção, triagem e análise de incidentes. Também cobre a contenção, erradicação, recuperação e relato de incidentes de segurança. Para isso, são 80 ferramentas incorporadas ao treinamento.

Há 22 laboratórios no total no programa CSA, que demonstra processos alinhados ao fluxo de trabalho SOC. Isso inclui, mas não está restrito a, atividades como:

- Modus operandi de diferentes tipos de ataques em nível de aplicativo, rede e host para entender seus IOCs

- Trabalho de conceitos de registro local e centralizado que demonstra como os registros são extraídos de diferentes dispositivos na rede para facilitar o monitoramento, detecção e análise de incidentes

- Exemplos de desenvolvimento de caso de uso de SIEM para detectar incidentes de nível de aplicativo, rede e host usando várias ferramentas de SIEM

- Triagem de alertas para fornecer detecção e resposta rápidas a incidentes

- Priorização e escalonamento de incidentes gerando tíquete de incidente

- A contenção de incidentes

- A erradicação de incidentes

- A recuperação dos incidentes

- Criação de relatório dos incidentes

O programa CSA vem com material de referência adicional, incluindo uma lista de 291 casos de uso comuns e específicos para implantações de ArcSight, Qradar, LogRhythm e Splunk’s SIEM.