Certified Incident Handler

Prepare-se para lidar com e responder a Incidentes de Segurança Cibernética. Torne-se um ECIH!

Centro de Treinamento Certificado EC-Council

Instrutores qualificados e com experiência na área

Abordagem prática de aprendizagem

Material completo, atualizado e dinâmico

Saiba mais sobre o treinamento

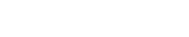

Objetivo:

- Capacitar indivíduos e organizações com a capacidade de lidar e responder a diferentes tipos de incidentes de segurança cibernética de forma sistemática;

- Para garantir que a organização possa identificar, conter e se recuperar de um ataque;

- Restabelecer as operações regulares da organização o mais cedo possível e mitigar o impacto negativo nas operações de negócios;

- Ser capaz de traçar políticas de segurança com eficácia e garantir que a qualidade dos serviços é mantida nos níveis acordados;

- Para minimizar a perda e violação dos efeitos colaterais do incidente;

- Para indivíduos: Para aprimorar as habilidades no tratamento de incidentes e aumentar sua empregabilidade.

Exame:

ECIH permite que os profissionais de segurança cibernética demonstrem seu domínio do conhecimento e das habilidades necessárias para lidar com incidentes.

| Título do exame | Manipulador de incidentes certificado pelo EC-Council |

| Código de Exame | 212-89 |

| Número de perguntas | 100 |

| Duração | 3 horas |

| Disponibilidade | Portal do exame EC-Council |

| Formato de Teste | Múltipla escolha |

| Pontuação de aprovação | 70% |

Critério de eleição:

Para ser elegível para fazer o Exame ECIH, o candidato deve participar de uma destas opções:

- Treinamento oficial do ECIH por meio de qualquer um dos Centros de treinamento autorizados do EC-Council (ATCs);

- Treinamento on-line ao vivo do EC-Council via iWeek;

- Programa de auto-estudo através do iLearn (consulte https://iclass.eccouncil.org).

OU

Candidatos com no mínimo 1 ano de experiência profissional no domínio que desejam se inscrever para fazer o exame diretamente, sem participar do treinamento, devem pagar a taxa de inscrição de elegibilidade de US $ 100. Essa taxa está incluída em sua taxa de treinamento, caso você decida participar do treinamento.

Certificação:

O exame ECIH pode ser tentado após a conclusão do curso oficial ECIH ministrado por qualquer Centro de Treinamento Autorizado do EC-Council (ATCs) ou diretamente pelo EC-Council. Os candidatos aprovados no exame receberão o certificado ECIH e privilégios de associação. Os membros são obrigados a aderir às políticas da Política de Educação Continuada do EC-Council.

CARGA HORÁRIA: 24 horas

As habilidades de tratamento de incidentes ensinadas no ECIH são complementares às funções de trabalho abaixo, bem como a muitos outros trabalhos de segurança cibernética:

- Testadores de penetração;

- Auditores de avaliação de vulnerabilidade;

- Administradores de avaliação de risco;

- Administradores de rede;

- Engenheiros de segurança de aplicativos;

- Cyber Forensic Investigators / Analyst e SOC Analyst;

- Administradores / engenheiros de sistema;

- Administradores de firewall e gerentes de rede / gerentes de TI.

ECIH é um programa de nível especializado que atende profissionais de segurança cibernética de nível médio a alto. Para aumentar suas chances de sucesso, é recomendável que você tenha pelo menos 1 ano de experiência no domínio da segurança cibernética.

Os membros da ECIH são profissionais de segurança ambiciosos que trabalham em organizações da Fortune 500 em todo o mundo.

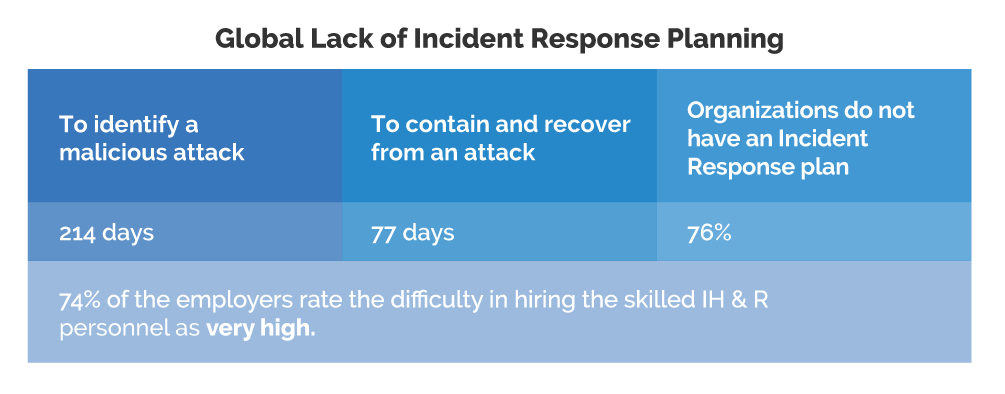

- Módulo 1: Introdução ao tratamento e resposta a incidentes;

- Módulo 2: Tratamento de Incidentes e Processo de Resposta;

- Módulo 3: Prontidão forense e primeira resposta;

- Módulo 4: Tratamento e resposta a incidentes de malware;

- Módulo 5: Tratamento e resposta a incidentes de segurança de e-mail;

- Módulo 6: Tratamento e resposta a incidentes de segurança de rede;

- Módulo 7: Tratamento e resposta a incidentes de segurança de aplicativos da web;

- Módulo 8: Tratamento e resposta a incidentes de segurança na nuvem;

- Módulo 9: Lidando e respondendo a ameaças internas.

Clique aqui para baixar a ementa completa.

Manipulador de Incidentes

Certificado EC-Council v2

Esta última iteração do programa Certified Incident Handler (E|CIH) do EC-Council foi projetada e desenvolvida em colaboração com profissionais de segurança cibernética e tratamento de incidentes e resposta em todo o mundo.

É um programa abrangente de nível especializado que transmite o conhecimento e as habilidades de que as organizações precisam para lidar com as consequências pós-violação, reduzindo o impacto do incidente, tanto do ponto de vista financeiro quanto de reputação.

Após um desenvolvimento rigoroso que incluiu uma cuidadosa Análise de Tarefa de Trabalho (JTA) relacionada ao tratamento de incidentes e primeiros socorros a incidentes, o EC-Council desenvolveu um programa de treinamento intensivo de 3 dias altamente interativo, abrangente, baseado em padrões e certificação que fornece abordagem para aprender o tratamento de incidentes do mundo real e os requisitos de resposta.

Profissionais interessados em seguir carreira em tratamento e resposta a incidentes exigem um treinamento abrangente que não apenas transmita conceitos, mas também lhes permite vivenciar cenários reais. O programa ECIH inclui aprendizado prático fornecido por meio de laboratórios dentro do programa de treinamento. A verdadeira empregabilidade depois de obter uma certificação só pode ser alcançada quando o núcleo do currículo é mapeado e está em conformidade com as estruturas de incidentes e respostas publicadas pelo governo e pela indústria.

E | CIH é um programa orientado por método que usa uma abordagem holística para cobrir conceitos abrangentes sobre o tratamento e resposta a incidentes organizacionais, desde a preparação e planejamento do processo de resposta ao tratamento de incidentes até a recuperação de ativos organizacionais após um incidente de segurança. Esses conceitos são essenciais para lidar e responder a incidentes de segurança para proteger as organizações de ameaças ou ataques futuros.

Aprenda todas as etapas do tratamento de incidentes

Este programa aborda todas as etapas envolvidas no tratamento de incidentes e no processo de resposta para aprimorar suas habilidades como tratador e atendente de incidentes, aumentando sua empregabilidade.

Essa abordagem torna o E | CIH uma das certificações relacionadas a resposta e tratamento de incidentes mais abrangentes do mercado atualmente.

As habilidades ensinadas no programa E | CIH do EC-Council são desejadas por profissionais de segurança cibernética de todo o mundo e são respeitadas pelos empregadores.

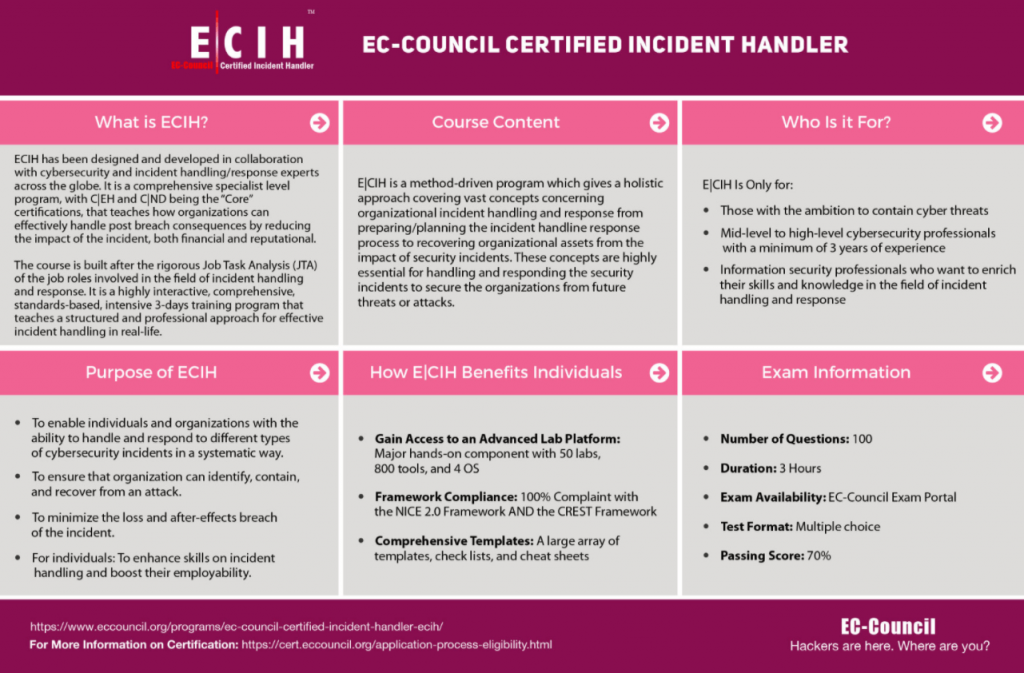

Por que o tratamento de incidentes é uma obrigação para todas as organizações

Apesar de todas as medidas elementares de segurança, as organizações ainda têm dificuldade em resistir a ataques cibernéticos. A menor das consequências causadas pelos ataques está enfraquecendo a própria base dos processos de negócios da organização. Um programa eficaz de tratamento e resposta a incidentes garante uma cura rápida, reduzindo o tempo gasto em contenção e visa restabelecer os processos de negócios ao nível de qualidade esperado.

Como o E | CIH beneficia os indivíduos

Obtenha acesso a laboratórios novos e avançados: o programa E | CIH vem com acesso a mais de 50 laboratórios, 800 ferramentas e 4 sistemas operacionais.

Compatível com as principais estruturas da indústria: 100% de reclamação com a estrutura NICE 2.0 e a estrutura CREST.

Modelos abrangentes disponíveis: uma grande variedade de modelos, listas de verificação e folhas de dicas.

E | CIH também cobre uma grande variedade de incidentes de segurança

Objetivos de aprendizagem do programa E | CIH

- Compreender os principais problemas que assolam o mundo da segurança da informação;

- Aprender a combater diferentes tipos de ameaças de segurança cibernética, vetores de ataque, atores de ameaças e seus motivos;

- Aprender os fundamentos da gestão de incidentes, incluindo os sinais e custos de um incidente;

- Compreender os fundamentos do gerenciamento de vulnerabilidade, avaliação de ameaças, gerenciamento de risco e automação e orquestração de resposta a incidentes;

- Dominar todas as práticas recomendadas, padrões, estruturas de segurança cibernética, leis, atos e regulamentações de tratamento e resposta a incidentes

- Decodificar as várias etapas envolvidas no planejamento de um programa de tratamento e resposta a incidentes;

- Obter uma compreensão dos fundamentos da computação forense e prontidão forense;

- Compreender a importância do procedimento de primeira resposta, incluindo coleta de evidências, embalagem, transporte, armazenamento, aquisição de dados, coleta de evidências estáticas e voláteis e análise de evidências;

- Compreender as técnicas anti-forenses usadas por invasores para encontrar encobrimentos de incidentes de segurança cibernética;

- Aplicar as técnicas certas a diferentes tipos de incidentes de segurança cibernética de maneira sistemática, incluindo incidentes de malware, incidentes de segurança de e-mail, incidentes de segurança de rede, incidentes de segurança de aplicativos da web, incidentes de segurança em nuvem e incidentes relacionados a ameaças internas.